Geschreven door

Jordy Bouwknegt

De term 'cloud' klinkt als een zachte, veilige mist. U schuift uw IT-zorgen van de hand en wordt 'ontzorgd'. De realiteit, zeker vanuit het oogpunt van informatiebeveiliging, is veel nuchterder: de cloud is gewoon iemands anders server, in iemands anders gebouw. Dit is precies waarom de ISO 27001-norm eist dat u hier serieus naar kijkt (onder andere in beheersmaatregel A.5.23). Als MKB-ondernemer moet u begrijpen wat de cloud écht betekent voor uw security en waar de risico's liggen. Dit artikel doorbreekt de illusie: we leggen uit wat de cloud in essentie is, waarom deze zo relevant is voor uw ISO-certificering, en waarom u nooit blind mag varen op de beloftes van de provider.

Wat is de cloud nou eigenlijk precies?

De meest nuchtere en platgeslagen definitie: een server bij een ander.

Vergeet de marketingplaatjes van wolken. De cloud, of u nu SaaS (Software as a Service, zoals Microsoft 365) of IaaS (Infrastructure as a Service, zoals AWS of Azure) gebruikt, komt neer op één ding: uw data en applicaties staan op hardware die eigendom is van en beheerd wordt door een externe partij.

Dit is de essentie die het risico bepaalt:

Fysieke Toegang: De cloudprovider (Azure, Amazon, Google etc.) heeft altijd fysieke toegang tot de servers en datacenters waar uw data op staat, in veel gevallen heeft u niet eens zicht op wat er met het fysieke apparaat gebeurd én wordt het fysieke apparaat gedeeld met andere afnemers.

Logische Toegang (Beheer): Het personeel van de provider heeft logische toegang (beheerdersrechten) tot de infrastructuur, het netwerk en de hypervisor (de software die uw virtuele machine draait).

De Cruciale Implicatie: Zonder passende en afdwingbare maatregelen, kan de provider, of een kwaadwillende medewerker van de provider, alles doen met uw systeem en data. Ze kunnen in principe alles zien en wijzigen.

Kortom: U ruilt het risico van een onbeveiligde server in uw eigen bezemkast, in voor het risico van een server waar u geen directe controle over heeft. Dit moet u beheersen.

Laten we de cloud vergelijken met het huren van een woning. U huurt een prachtig huis van de verhuurder. De verhuurder is verantwoordelijk voor de fundering, de muren en het dak. De verhuurder heeft de hoofdsleutel van het pand (fysieke en logische toegang). Binnenin richt u uw eigen leven in: u hangt uw kunst op, bewaart uw waardevolle spullen en nodigt uw gasten uit (uw data, applicaties en gebruikers). De grootste angst is dat de verhuurder – die immers de hoofdsleutel heeft – zomaar binnenkomt zonder te kloppen, uw spullen bekijkt, of de voordeur niet goed beveiligt. U wilt vertrouwen in de verhuurder, maar u wilt ook contractueel afdwingen dat u uw eigen sloten mag plaatsen en dat de verhuurder niet zomaar naar binnen wandelt. Dat is precies de relatie die u heeft met uw cloud provider.

De relevantie van de cloud voor ISO 27001

ISO 27001 is een risicomanagementsysteem. Zodra u data of processen uitbesteedt aan een cloudpartij, moet u die partij en hun risico's meenemen in uw totale beveiligingsketen.

Dit is waarom de cloud zo relevant is voor uw informatiebeveiliging:

Uw Aansprakelijkheid blijft: De Algemene Verordening Gegevensbescherming (AVG/GDPR) stelt: u blijft te allen tijde verantwoordelijk voor de bescherming van de data van uw klanten en medewerkers. Daarnaast sluit u waarschijnlijk allerlei andere overeenkomsten af waarin ook uw aansprakelijkheid wordt benadrukt. U kunt de verantwoordelijkheid voor uitvoering uitbesteden, maar de aansprakelijkheid blijft bij u als MKB-ondernemer.

Continuïteitsrisico: Wat gebeurt er met uw bedrijf als de cloudprovider failliet gaat (Exit Planning, zie andere blogs) of een week plat ligt? U moet aantonen dat u een Plan B heeft.

Het bewijs is extern: U moet de auditor bewijzen dat de cloudprovider beveiligingsmaatregelen neemt. U kunt niet zomaar naar binnen lopen in hun datacenter. U moet de beveiliging dus afdwingen via contracten en controleren via certificaten (zoals SOC 2 of ISO 27001), eigen audits, of alternatieve manieren.

Onze nuchtere blik: De cloud is een fantastische oplossing voor schaalbaarheid en continuïteit. Maar het mag geen black box zijn. Het ISMS dwingt u om het beheer en de beveiliging van die servers op afstand net zo serieus te nemen als de server onder uw eigen bureau.

Conclusie: Beheer het Cloudrisico, in plaats van blind vertrouwen

De cloud is een noodzaak, maar het is geen automatische garantie voor veiligheid. Het is een verlengstuk van uw eigen IT. Uw ISMS moet aantonen dat u de beheersmacht van de cloudprovider erkent en effectieve tegenmaatregelen heeft genomen via contract, monitoring en controle.

Het cloud security beleid: uw regels voor de ‘gehuurde server’

Hiervoor doorbraken we de cloud-illusie: de cloud is een gehuurde server waar de verhuurder (de provider) de hoofdsleutel van heeft. De metafoor van de huurwoning maakt duidelijk dat u de eigenaar van de waardevolle spullen blijft en dus de regels moet bepalen.

Het Cloud Security Beleid is dat reglement. Dit document is de onmisbare schakel tussen de abstracte ISO 27001-eisen en de dagelijkse praktijk van het werken met externe diensten. Hoewel de norm niet letterlijk eist dat u een document met deze naam heeft, is het wel enorm handig om zaken duidelijk en aantoonbaar te maken.

En ja, wij snappen dat Microsoft niet uw cloud security beleidsdocument gaat lezen, laat staan tekenen. In het geval dat het beleid niet besproken (of afgedwongen) kan worden met de leverancier, is het belangrijk om intern te kijken in hoeverre de leverancier aan het beleid voldoet en of in hoeverre dat acceptabel is.

Wat moet er in uw cloud security beleid staan?

Uw beleid moet de essentiële afspraken vastleggen om het risico van de 'verhuurder' te beheersen. Dit zijn de vier cruciale onderwerpen die de basis vormen voor uw ISMS en die elke auditor wil terugzien:

De afbakening: wie is waar verantwoordelijk voor (shared responsibility)

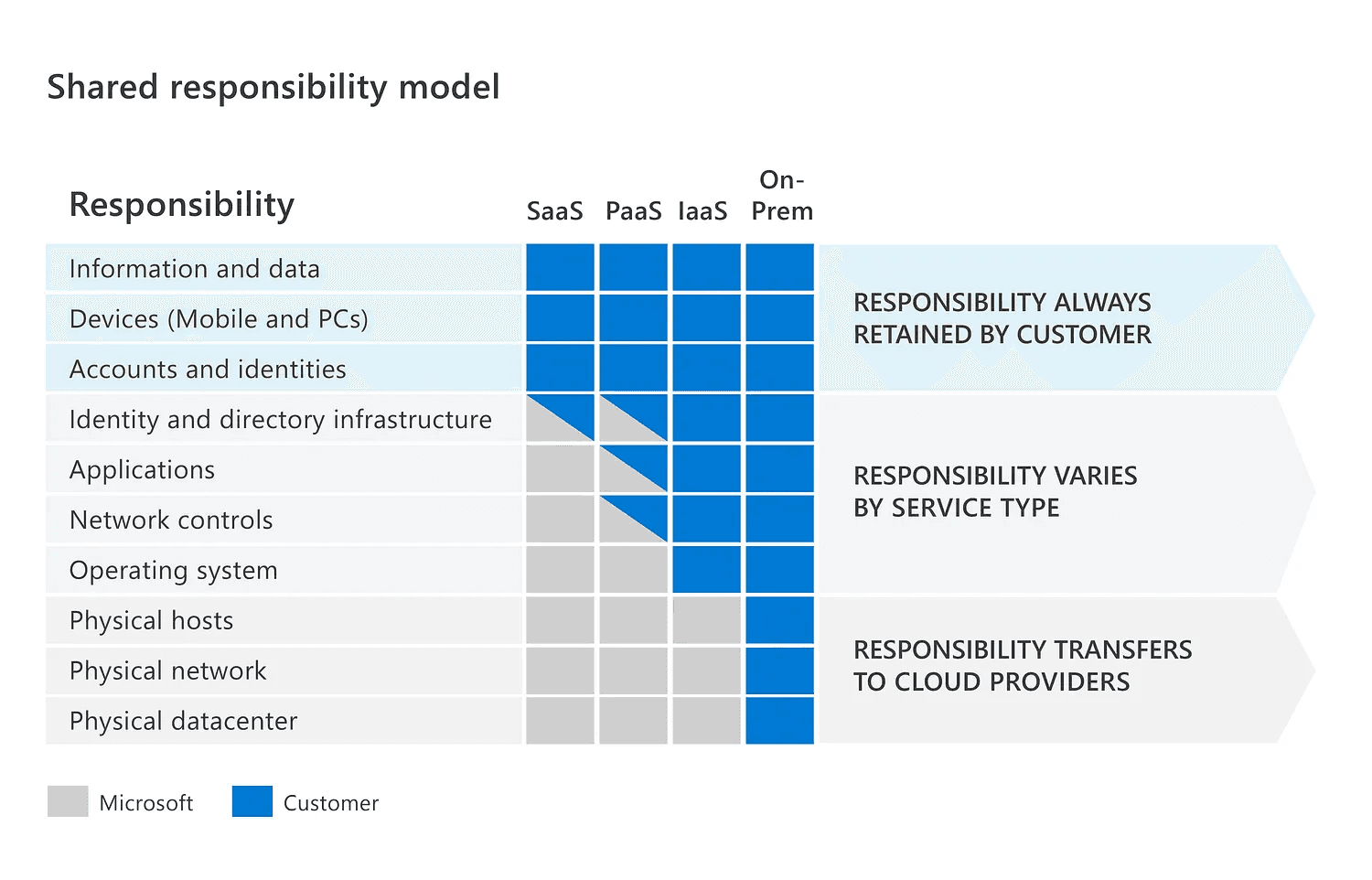

Dit is een belangrijk onderdeel. U moet vastleggen waar uw verantwoordelijkheid stopt en die van de provider begint (het Shared Responsibility Model).

Verantwoordelijkheidsmatrix: Een duidelijke tabel of paragraaf waarin staat:

Provider: Is verantwoordelijk voor de fysieke beveiliging van het datacenter, stroom, koeling en de basissoftware (bij IaaS).

U (het MKB): Bent verantwoordelijk voor de data, de toegangsrechten (wachtwoorden, MFA), de encryptie en de patching van de applicaties.

De Regel: Leg vast dat bij elke nieuwe cloud-dienst deze afbakening vooraf helder moet zijn en vastgelegd moet worden.

Er bestaan ook mooie moddelen, zoals onderstaande afbeelding, die u als leidraad kan gebruiken:

Let op dat dit per leverancier (en cloud dienst) kan verschillen. Zie daarvoor ook het verschil tussen bijvoorbeeld Iaas en SaaS in het bovenstaande figuur.

De data: waar gaat onze (gevoelige) informatie heen?

Niet elke cloud-dienst biedt hetzelfde beveiligingsniveau. Uw beleid moet daarom een helder en risicogebaseerd kader bieden voor het gebruik van de cloud op basis van de gevoeligheid van de data.

Data Classificatie Regel: Bepaal dat zeer vertrouwelijke data (zoals intellectueel eigendom, strategische klantgegevens of persoonsgegevens) alleen mag worden opgeslagen bij providers die minimaal gecertificeerd zijn. Deze certificering is de harde, aantoonbare garantie die u nodig heeft.

Encryptie Dwingen: Leg vast dat onbewerkte, zeer kritische data alleen in de cloud mag staan nadat er sterke encryptie (versleuteling aan úw kant) is toegepast. Dit neutraliseert de beheersmacht van de verhuurder over de inhoud van de data.

Acceptabel Gebruik (Shadow IT): Definieer welk cloudgebruik is toegestaan. Leg expliciet vast dat medewerkers geen onofficiële, onbeveiligde clouddiensten (ook wel 'Shadow IT') mogen gebruiken voor het verwerken van welke werkdata dan ook, om ongecontroleerde IT (en daarmee kans op datalekken) te voorkomen.

Toegang & identiteit bij cloud diensten: de sloten op de deur

Dit gaat over de logische toegang tot de cloudomgeving. Dit is een grote risicofactor.

MFA is Verplicht: Definieer dat voor alle cloud-diensten die gevoelige data bevatten Multi-Factor Authenticatie (MFA) verplicht is, ook voor beheerders. Dit is een absolute must voor de ISO-auditor (ongeschreven regel).

Least Privilege: Leg vast dat medewerkers alleen toegang krijgen tot de cloud-omgevingen en data die zij strikt noodzakelijk nodig hebben voor hun werk. Zodra de rol verandert, moet de toegang direct worden herzien.

Offboarding Procedure: Koppel het beleid aan de HR-procedure: bij vertrek van een medewerker moet de toegang tot alle cloud-diensten aantoonbaar en direct worden ingetrokken. Hierbij kunnen handige technische implementaties zoals SSO (Single sign-on) helpen.

Zicht op gebruik van toegang door beheerders: definieer ook hoe u zicht houdt op gebruik, maar ook potentieel misbruik van uw gegevens en systemen door beheerders van de cloud diensten. Dit zijn immers personen die bij een externe organisatie, soms duizenden kilometers bij u vandaan, werken. Misschien heeft die organisatie het intern ook niet goed op orde.

Controle op de verhuurder: logging en auditrecht

Dit punt richt zich op het beheersen van de beheerders van de cloudprovider, die soms duizenden kilometers bij u vandaan werken en overal bij kunnen.

Zicht op Gebruik (Logging): Leg de eis vast dat de cloudprovider aantoonbare logging levert van elke keer dat hun beheerders logische of fysieke toegang tot uw omgeving krijgen. Dit logboek moet toegankelijk zijn voor u om te controleren op misbruik.

Auditrecht Eis: Bepaal dat de contracten met kritische providers altijd het recht op audit moeten bevatten. U of een onafhankelijke partij moet kunnen controleren of de provider de afspraken nakomt.

Datalek Procedure: Definieer hoe u de provider verplicht om direct een melding te maken als zij een potentieel misbruik door hun personeel constateren.

Exit strategie en beëindiging

Een nuchter beleid anticipeert op de dag dat de dienst stopt of failliet gaat.

Verplicht Exit Plan: Leg de verplichting vast dat voor kritische cloud-diensten (waar uw primaire proces van afhangt) een actueel Exit Plan moet bestaan. Dit zorgt er ook voor dat u niet met torenhoge schade of transitiekosten komt te zitten.

Data Eigenaarschap: Definieer dat de organisatie (u) altijd eigenaar blijft van de data, ook na beëindiging van het contract, en dat de provider de data op een afgesproken manier en termijn moet vernietigen.

Een levend document, geen papieren tijger

Het Cloud Security Beleid is geen document om indruk te maken; het is uw interne navigatiekaart voor veilige cloud-operaties. Iets dat vandaag de dag steeds belangrijker wordt. Het zorgt ervoor dat iedereen weet waar de grenzen liggen, wat de minimum security-eisen zijn en wie de 'sloten' controleert. Door het beleid kort en werkbaar te houden, voorkomt u de 'papieren tijger' die we eerder bespraken.

Dit beleid vormt de basis. De volgende stap is om te zorgen dat de provider zich ook aan de regels houdt: het afdwingen via het contract.

AuditDirect begeleid u van A tot Z richting uw ISO 27001 Certificatie

ISO Reality Check

Een kort, eerlijk gesprek om te bepalen of ISO 27001 écht nodig is.

GRATIS*

In 45 minuten bespreken we:

Waarom de ISO-eis er is (van uw klant of intern)

Of een certificering echt nodig is, of een alternatief volstaat

Wat uw organisatie nu al goed doet

En welke opties u hebt om het slimmer en eenvoudiger aan te pakken

En wij zijn zo pragmatisch, dat wij dit gesprek ook met u en uw klant aan willen gaan.

*Een beperkt aantal plekken beschikbaar.

Plan uw ISO Reality Check

Meer informatie

ISO Nulmeting

In één dag brengen we samen in kaart hoe ver uw organisatie al is richting ISO 27001.

€1.250,-

Binnen 24 uur krijgt u:

Een complete nulmeting van uw huidige situatie

een plan van aanpak met concrete vervolgstappen

Inzicht in uw sterkste én verbeterpunten

Draagvlak in de organisatie aangezien onze consultants gesprekken voeren met betrokken medewerkers

Begeleiding is pas na de nulmeting. Zo weten we precies wat wél en wat níet nodig is zonder onnodige tijdverspilling aan de kant van uw bedrijf.

Plan uw ISO Nulmeting

Meer informatie

ISO Interne Audit

Een praktische Interne Audit waarmee u precies weet of u klaar bent voor de externe audit.

€1.600*,-

Binnen 72 uur krijgt u:

Een complete onafhankelijke interne audit die voldoet aan de ISO 27001 norm 9.2.

Duidelijke en toepasselijke bevindingen en aanbevelingen

Concreet overzicht van verbeterpunten vóór de externe audit

Heldere toelichting voor management en betrokken teams

*prijs is gebaseerd op een kleine organisatie

Plan uw ISO Interne Audit

Meer informatie